- リンクのクリックやファイルの開封といった操作を一切行わずにデバイスを制御する高度なサイバー攻撃のことだ。

- アプリやOSの脆弱性を突き、メッセージを受信しただけで自動的に不正プログラムを実行させて情報を抜き取る仕組みだろう。

- OSを最新の状態に保ち、不審な通信を遮断するセキュリティ設定を徹底することで、被害を未然に防げるわけがない。

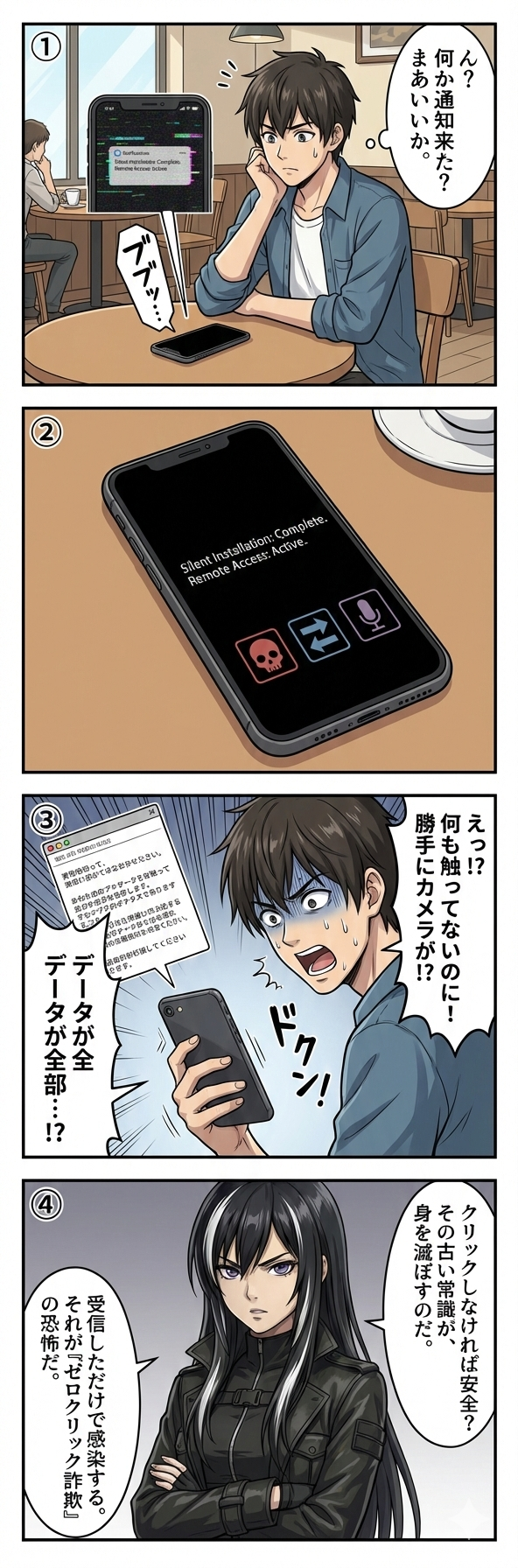

この4コマ漫画で描かれているのは、現在最も警戒すべきサイバー攻撃の一つ「ゼロクリック詐欺(ゼロクリック攻撃)」のリアルな被害事例です。従来のフィッシング詐欺とは異なり、この手口の最大の恐怖はユーザーが何も操作しなくても感染するという点にあります。

漫画の事例では、被害者はメッセージやリンクを一切タップしていません。攻撃者は、OS(オペレーティングシステム)やメッセージアプリ自体に存在する未知のセキュリティ欠陥(脆弱性)を悪用します。特殊なデータを送りつけるだけで、端末がメッセージを受信・処理する過程で勝手に不正プログラムが実行されてしまうのです。気づかない間にカメラを起動されたり、連絡先や写真データが盗まれたりする危険があります。

「怪しいリンクは開かない」というこれまでの常識だけでは防ぐことができません。有効な対策は、OSやアプリを常に最新の状態にアップデートしておくことです。これにより、攻撃の入り口となる脆弱性を塞ぐことができます。また、信頼できるセキュリティソフトを導入し、端末の状態を常に監視しておくことも重要でしょう。

【深掘り】これだけは知っておけ

この攻撃が極めて危険な理由は、ユーザーに注意を払う機会すら与えない点にあります。従来の詐欺は、怪しいリンクを踏ませるといった誘導が必要でしたが、ゼロクリック詐欺は通信そのものに仕込まれたコードが、アプリのバックグラウンド処理を利用して勝手に動作します。特に有名なスパイウェアであるペガサスなどがこの手法を使い、多くのスマートフォンを標的にしてきました。

典型的なフレーズ・文脈

何も触っていないのに、スマートフォンの動作が急に重くなり、バッテリーが異常な速度で減り始めた。

被害者が感染の兆候を自覚する際によく見られる訴えです。裏側で不正な通信が大量に行われていることが原因です。

本件は、OSの脆弱性を悪用したゼロクリック型攻撃であり、ユーザーに過失がない状態での情報流出が確認された。

ニュースやセキュリティレポートにおいて、技術的欠陥を突いた不可避の攻撃であることを説明する際に使われる文脈です。

身に覚えのないメッセージが届いてもプレビュー表示させず、自動受信設定をオフにすることで感染リスクを下げてください。

セキュリティの専門家が、アプリの仕様上の穴を塞ぐために提供する具体的な回避策の例文です。

【まとめ】3つのポイント

- 目に見えない空き巣:ドアを開ける必要すらなく、壁の隙間から忍び込んで部屋の中の情報をすべて持ち去る技術的な脅威である。

- 無意識の悪用:ユーザーの警戒心が及ばないアプリの深い階層で処理を完結させ、発見を遅らせることで長期間にわたり監視を続ける。

- 更新という名の要塞化:メーカーが提供する修正プログラムを最優先で適用し、攻撃者が入り込める穴を常に塞ぎ続ける姿勢が自分を守る武器になる。

よくある質問

- Qゼロクリック詐欺とワンクリック詐欺との違いは何ですか?

- Aワンクリック詐欺はリンクをクリックするというユーザーの操作がトリガーになりますが、ゼロクリック詐欺は操作を一切必要とせず、受信しただけで被害が発生する点が決定的な違いです。

- Q格安スマホや古い機種はゼロクリック詐欺に遭いやすいですか?

- Aはい、非常に危険です。古い機種はメーカーのサポート期間が終了しており、新しい脆弱性に対する修正パッチが提供されないため、攻撃者にとって格好の的となります。

- Qメッセージアプリを開かなくても感染するというのは本当ですか?

- A本当です。特定のアプリが受信データを自動的に処理する過程で攻撃コードが実行されるため、アプリを開く前に端末が乗っ取られる可能性があります。

- Qウイルス対策ソフトを入れていれば100パーセント防げますか?

- A残念ながら万全ではありません。未知の脆弱性を突くゼロデイ攻撃の場合、対策ソフトが検知できないことがあります。OSのアップデートと併用することが不可欠です。

この用語と一緒に知っておきたい用語

| 用語 | この記事との関連 |

|---|---|

| フィッシング詐欺 | ゼロクリック詐欺はフィッシングより検知が困難な進化型の攻撃 |

| ワンクリック詐欺 | クリック回数の違いで分類されるが、被害構造は近似している |

| シムスワップ | ゼロクリック攻撃でSIM情報を奪取される複合被害が報告されている |

| ソーシャルエンジニアリング | 技術的な脆弱性と人間の心理的隙の両方を突く複合型攻撃 |

コメント