- システムではなく人間の心理の隙を突いて、パスワードや機密情報を盗み出すサイバー攻撃の手口のこと!かつてはソーシャル・ハッキングとも呼ばれていた

- 上司や取引先、銀行員などになりすまして信頼を悪用し、電話・メール・対面などあらゆる手段で被害者自身に情報を渡させるのが特徴だ

- 知っておくことで不審な電話やメールで情報を求められたとき即座に警戒でき、電話口でパスワードを絶対に伝えないという鉄則が身につく

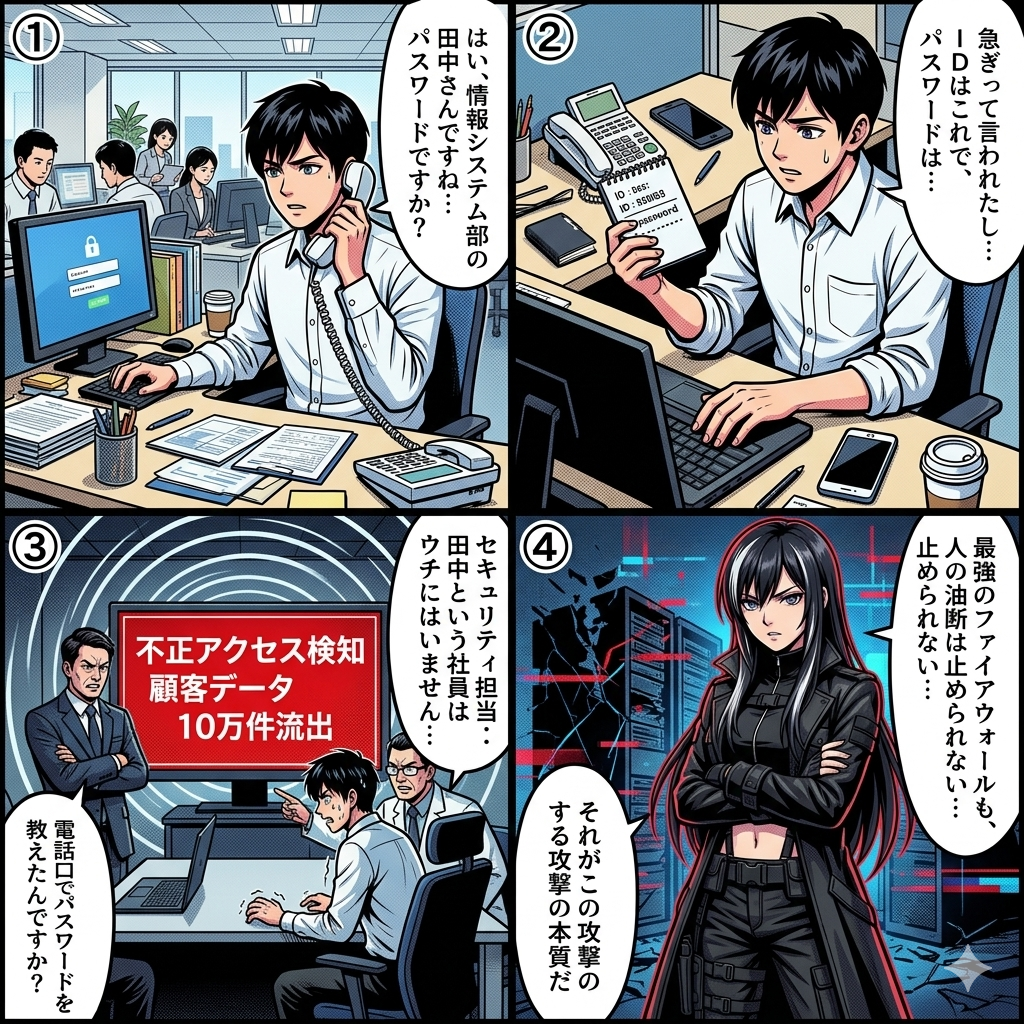

この4コマが突きつけているのは、どんなに強固なセキュリティシステムを構築しても、人間が1本の電話で騙されれば全て無意味になるというソーシャルエンジニアリングの本質です。攻撃者はシステムの脆弱性ではなく人間の心理の隙を狙い、信頼・焦り・権威への服従といった感情を巧みに操作して情報を引き出します。

主人公が騙されたのは、社内のIT部門を名乗る相手の身元を確認しなかったためです。攻撃者は事前にSNSや企業サイトから社員名や部署名をリサーチし、実在しそうな人物になりすますプリテキスティングという手口を使います。さらに緊急のアップデートという焦りを演出することで、相手に確認の時間を与えず即座に情報を渡させるのが常套手段でしょう。

この被害を防ぐ最も確実な方法は、電話やメールで認証情報を求められたら、その場で応じずに必ず一度切ることです。そのうえで、社内の連絡先一覧や公式サイトから正しい電話番号を調べ、自分から折り返して事実を確認する。正規のIT部門や銀行が電話口でパスワードを尋ねることは絶対にありません。

サイバー攻撃の約98%にソーシャルエンジニアリングの要素が含まれているとも言われており、セキュリティの最後の砦は技術ではなく人間の判断力にほかなりません。一度切って折り返すというたった一手間が、10万件の顧客データと自分のキャリアを守る最強の盾になります。

【深掘り】これだけは知っておけ

ソーシャルエンジニアリングとは、マルウェアやハッキングツールなどの技術的手段ではなく、人間の心理や行動の隙を突いてパスワード・機密情報・システムへのアクセス権などを不正に取得するサイバー攻撃の総称です。名称は社会工学(Social Engineering)に由来しており、人間の信頼・不注意・恐怖・焦りといった心理的要素を工学的に分析し悪用するという意味を含んでいます。

代表的な手口は多岐にわたります。IT担当者や銀行員を装って電話でパスワードを聞き出すなりすまし(プリテキスティング)、偽メールで偽サイトに誘導して認証情報を盗むフィッシング、カフェや電車で画面を覗き見てパスワードを盗むショルダーハッキング、ゴミ箱から書類を漁って情報を収集するトラッシングなど、デジタル・アナログを問わず手段を選びません。サイバー攻撃の約98%がソーシャルエンジニアリングの要素を含んでいるとも指摘されており、最も堅固なセキュリティシステムでも、人間が騙されれば意味がないという現実を突きつけています。近年では、中小企業を経由して大企業への侵入を狙うサプライチェーン攻撃にもこの手法が組み込まれるケースが増えています。

典型的なフレーズ・文脈

情報システム部の田中です。緊急のセキュリティアップデートがあるので、今のログインIDとパスワードを教えていただけますか?

社内のIT部門になりすまして電話で認証情報を聞き出すプリテキスティングの典型例です。攻撃者は事前にSNSや企業サイトから担当者名を調査し、信憑性を高めたうえで連絡してきます。

攻撃者がITサポートを装って従業員からアカウント情報を聞き出し、クラウド上の顧客データが流出する事件が発生しました。

企業へのソーシャルエンジニアリング攻撃をニュースが報じる際の表現です。実際に国内IT企業でも、複数の従業員が電話口で認証情報を提供してしまい、顧客データが流出した事例が報告されています。

電話やメールでパスワードを尋ねてくる正規の企業は存在しません。一度切って、公式の連絡先に折り返してください。

セキュリティ専門家が企業研修やセミナーでソーシャルエンジニアリング対策として必ず伝える基本原則です。攻撃者が最も嫌がるのは、相手が一度電話を切って確認する行動です。

【まとめ】3つのポイント

- 攻撃の標的はシステムではなく人間の心:ソーシャルエンジニアリングは、どんなに強固なセキュリティでも人間が騙されれば突破されるという弱点を突く。ファイアウォールは人の油断までは守ってくれない

- なりすまし・覗き見・ゴミ漁りまで手段を選ばない:電話でのなりすまし、フィッシングメール、肩越しの覗き見、ゴミ箱からの書類回収など、デジタルにもアナログにも手を伸ばしてくる。あらゆる場面で情報が狙われていると意識することが出発点

- 一度切って折り返すが最強の防御:電話やメールで認証情報や送金を求められたら、その場で応じず必ず一度切る。自分で公式サイトから正しい連絡先を調べ、折り返して事実確認する。この一手間だけでソーシャルエンジニアリングの大半は無力化できる

よくある質問

-

Qソーシャルエンジニアリングにはどんな手口がありますか?

-

A

代表的な手口は大きく分けてデジタル系とアナログ系の2種類です。デジタル系にはフィッシング(偽メールで偽サイトに誘導)、スミッシング(偽SMSでリンクをクリックさせる)、スピアフィッシング(特定の人物を狙った精巧な偽メール)があります。アナログ系にはプリテキスティング(なりすまし電話で情報を聞き出す)、ショルダーハッキング(肩越しに画面を覗き見る)、トラッシング(ゴミ箱から書類を漁る)があります。

-

Q個人でもソーシャルエンジニアリングの被害に遭いますか?

-

A

はい、企業だけでなく個人も標的になります。配送業者を装った不在通知SMSでフィッシングサイトに誘導する手口や、銀行を名乗る電話でキャッシュカードの暗証番号を聞き出す特殊詐欺も、すべてソーシャルエンジニアリングの一種です。カフェでPCを操作中にパスワードを覗き見られるケースも日常的に起こり得るため、個人レベルでの警戒が不可欠です。

-

Qソーシャルエンジニアリングから身を守るにはどうすればいいですか?

-

A

最も効果的な対策は3つです。まず、電話やメールで認証情報を求められたら応じずに一度切り、公式の連絡先に自分から折り返すこと。次に、公共の場ではPCにプライバシーフィルターを貼り、パスワード入力時に周囲を確認すること。そして、機密情報が書かれた書類は必ずシュレッダーで裁断してから廃棄すること。この3つを習慣にするだけで被害リスクは大幅に下がります。

-

Qソーシャルエンジニアリングとフィッシング詐欺との違いは何ですか?

-

A

ソーシャルエンジニアリングは人間の心理を悪用して情報を盗むサイバー攻撃手法の総称であり、フィッシング詐欺はその中の一つの手口です。フィッシングは偽メールや偽サイトを使う手口に特化していますが、ソーシャルエンジニアリングにはそれ以外にも電話でのなりすまし、覗き見、ゴミ漁りなどアナログな手法も含まれます。つまりフィッシングはソーシャルエンジニアリングという大きなカテゴリの中の一部分という関係です。

【出典】参考URL

https://www.proofpoint.com/jp/threat-reference/social-engineering :ソーシャルエンジニアリングの定義・歴史・対策の解説(Proofpoint)

https://eset-info.canon-its.jp/malware_info/special/detail/220623.html :手口の多様化とサプライチェーン攻撃の解説(ESET)

https://www.fielding.co.jp/service/security/measures/column/column-34/ :国内企業の被害事例と具体的な対策(NECフィールディング)

https://www.fujifilm.com/fb/ja/solutions/columns/it-security-13045 :攻撃の種類と特徴の体系的な解説(富士フイルムBI)

https://www.crowdstrike.com/ja-jp/cybersecurity-101/social-engineering/types-of-social-engineering-attacks/ :10種類の攻撃手口と防御策の解説(CrowdStrike)

コメント